- كيف بدأت الحرب ولماذا تحدث؟

- ما هي الحرب الشاملة؟

- ما هي الحرب الباردة وكيف أنهكت العالم؟

- ما هي الحرب بالوكالة؟

- ما هي حرب العصابات؟

- شبح الحروب الاقتصادية أشدّ فتكًا على الإنسان من القذائف

- الحرب البيولوجية سلاح في يد العلماء تظهر جانبهم المظلم

- الحروب السيبرانية، وجهٌ جديد للعنف الدولي

- حرب الفضاء، هل ستصبح حقيقة؟

- ما هي الحرب الهجينة وخصائصها ولماذا هي مهمة اليوم؟

لم يعد الأذى مقتصرًا على التدمير المادي أو الشامل في الحروب، حيث أصبح العدو يتكبد أكبر الخسائر بدون قطرة دم واحدة أو تدمير متر مربع واحد. وباتت أقوى الأسلحة في بعض الأوقات غير قادرة على تحقيق الأذى الذي قد تسببه نقرة زر في هجمة من هجمات الحروب السيبرانية. فما هي الحروب السيبرانية؟ هذا ما سنتعرف عليه في مقالنا.

محتويات المقال :

تعريف الحروب السيبرانية

تم استخدام هذا المصطلح لأول مرّة في عام 1993 في مقال نشرته مؤسسة RAND، وكتبه الباحثان جون أركيلا وديفيد رونفيلدت. [2] والحروب السيبرانية أو الإلكترونية هي الحروب التي تحدث عبر الفضاء السيبراني؛ أي أجهزة الحاسوب والشبكات التي تربط بينها. حيث تشنّها الدول أو وكلاؤها ضد دول أخرى.

وتشنّ عادةً هذه الحروب ضدّ الشبكات العسكرية والحكومية، بهدف تعطيلها أو تدميرها أو حجب استخدامها. [1] وتكمن خطورة هذه الحروب في ازدياد استخدام الفضاء السيبراني في الدول المتطورة أو النامية على حدٍّ سواء. حيث أنّ كل ما يحتاجه المجتمع الحديث ليعمل من البنى التحتية الحيوية والمؤسسات المالية إلى أنماط التجارة وأدوات الأمن القومي، يعتمد إلى حد ما على الفضاء السيبراني. [1] مما يعني أنّ تزايد استخدام الفضاء السيبراني المتسارع يزيد من خطورة هذه الحرب عن ذي قبل، التي أصبحت قلقًا مستقبليًا للحكومات والجيوش

ما هو الفضاء السيبراني؟

يستخدم مصطلح الفضاء السيبراني للإشارة إلى عالم الحاسوب الافتراضي، وهو بيئة تفاعلية وافتراضية للمشتركين فيه. [3] ويتكون الفضاء السيبراني من ثلاث طبقات، يمكن لهجمات الحروب السيبرانية أن تشنّ على أي من الطبقات الثلاث وهي: [1]

- الطبقة المادية التي تشمل أجهزة الحاسوب والكابلات والأقمار الصناعية وغيرها من المعدّات. والتي يتم مهاجمتها باستخدام الأسلحة والهجمات التقليدية عبر تدميرها بشكل مباشر.

- الطبقة البنيوية وتتضمن البرنامج الذي يوفر تعليمات التشغيل للمعدّات المادية. و يمكن شنّ هجمات ضدها باستخدام الأسلحة الإلكترونية التي تدمر أو تتداخل أو تفسد أو تراقب أو تلحق الضرر بالبرامج التي تعمل بأنظمة الحواسيب. كهجمات حجب الخدمة الموزعة، أو هجمات “DDoS”، و هي هجمات تتم عن طريق إغراق المواقع بسيل من البيانات غير الضرورية، يتم إرسالها عن طريق أجهزة مصابة.

- الطبقة الاجتماعية وتتضمن التفاعل البشري مع المعلومات التي توّلدها أجهزة الحاسوب، وطريقة استخدامهم وتفسيرهم لهذه المعلومات. وتتم مهاجمتها عبر إخضاع مستخدميها أو خداعهم أو قتلهم.

ورغم حداثة هذا النوع من الحروب إلّا أنّ التاريخ الحديث لا يخلو من أمثلة عليها.

أمثلة عن الحروب السيبرانية

- قامت الولايات المتحدة بهجمات إلكترونية مباشرة في العراق في عام 2003. حيث تسببت بضرر في شبكات الاتصالات ومنشآت الحواسيب والاتصالات السلكية واللاسلكية أو دمرتها.[1]

- الهجمات الإلكترونية ضد أستونيا في 2007 والتي استمرت لأسابيع. حيث تم القضاء على الخدمات عبر الإنترنت للبنوك الأستونية، ووسائل الإعلام والهيئات الحكومية بسبب مستويات غير مسبوقة من حركة الإنترنت.[7]

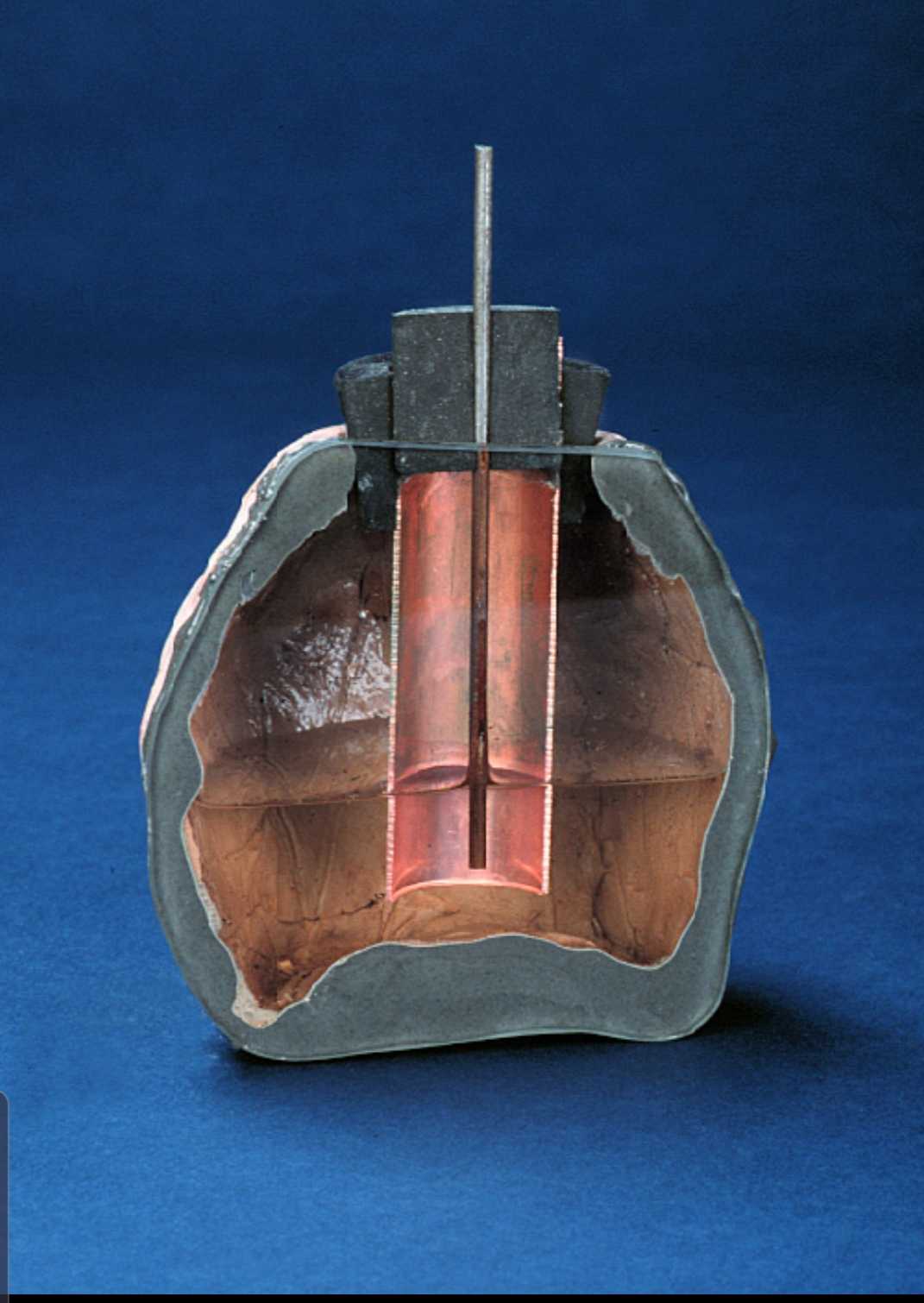

- اكتشفت الدودة الحاسوبية ستوكسنت ” Stuxnet” في عام 2010، حيث استخدمتها المخابرات الأمريكية والإسرائيلية ضدّ المفاعل النووي الإيراني. [4] ويعتقد أنّها تسببت في تخريب 20% من الترسانة النووية الإيرانية.[5]

- في عام 2015 تسبب المخترقون الروس في أول انقطاع للتيار الكهربائي ناجم عن هجوم إلكتروني ضد أوكرانيا. ونجحوا في التسبب بانقطاع التيار الكهربائي عن عدد كبير من الأوكرانيين في كييف وفي مدن أخرى.[6]

- في عام 2017، أعلنت وزارة الأمن الداخلي في الولايات المتحدة الأمريكية، استهداف 21 ولاية من قبل الجهود الروسية لاختراق أنظمتها الانتخابية في عام 2016. وتمكن المتسللون الروس من الوصول إلى الأنظمة التي منحت القدرة على تغيير بيانات تسجيل الناخبين وحذفها في سبعٍ من هذه الولايات.[8]

تختلف الأساليب المتبعة في الحروب السيبرانية، والتي يزداد نطاق استخدامها وخاصة مع بزوغ عصر الحروب الهجينة والتي تعتبر الهجمات السيبرانية أحد أهم أدواتها. وتتمتع الحروب السيبرانية بالعديد من الخصائص التي زادت من جاذبيتها كوسيلة فعّالة في الحروب.

خصائص الحروب السيبرانية

تتمتع الحروب السيبرانية بالعديد من الخصائص ومنها:

- التكلفة المنخفضة وهو خاصية مهمة، حيث تميل الدول المعاصرة إلى اللجوء إلى التكتيكات والاستراتيجيات منخفضة التكلفة والفعّالة في آن معًا.

- يمكن استخدامها من قبل أي شخص متقن لأدواتها.

- عدم وضوح الوضع القانوني للمهاجم مما يمثل صعوبة إيجاد الوسائل الفعّالة لمعاقبتهم.

- إمكانية إخفاء هوية المعتدي، أي أن الدول التي تستعمل هذه الهجمات قد تضمن عدم الرد عليها بسبب عدم القدرة على إثبات تورطها أو تسببها فيها.

- تحافظ العمليات السيبرانية الهجومية على ميزة تفوق العمليات الدفاعية (إلى حد كبير)، بسبب عنصر المفاجأة ووتيرة التحديث التكنولوجي الذي يستمر في إنشاء مداخل جديدة للهجوم.[8]

- تهيمن الجريمة على الفضاء الإلكتروني لأن أي دفاع يجب أن يتصدى للهجمات على الشبكات الكبيرة المعرضة للخطر والتي يديرها مستخدمون بشريون غير معصومون. وبينما يجب أن ينجح الجاني مرة واحدة فقط، يجب على المدافع أن يكون ناجحًا مرارًا وتكرارًا.[1]

تمثل الثغرات الأمنية بابًا مفتوحًا للهجمات الإلكترونية على البنية التحتية الحكومية والوطنية. ويعني عدم وجود معايير دولية لمواجهة تلك الهجمات وجود الدولة في المنطقة الرمادية وعلى أعتاب حرب شاملة. لذا يجب أن تتبع الدول معايير لحماية أمنها السيبرانية لا تقل أهمية عن تشييد الحدود وتعزيز الجيوش.

ماذا يجب على الدول أن تفعل لمواجهة الهجمات السيبرانية؟

تمثل حداثة هذا التهديد وتطوره المستمر قلقًا مستمرًا للدولة الحديثة، وخاصة أنّ كل شيء في عالم اليوم قابل للعمل عبر الشبكة الإلكترونية. فقد أصبحت محطات توليد الطاقة أو توليد المياه أو حتى الانتخابات المحلية عرضة للتهديد والاختراق في أيّة لحظة. لذا يجب على الدول أن تسارع لاتخاذ إجراءات فعّالة لمواجهة هذا الخطر.

على الحكومات أن تسعى لبناء شراكات أعمق مع الدول الأخرى والشركات الرائدة وحتى الأشخاص المبدعون في هذا المجال لتعزيز نظام الأمن السيبراني. فربما تتمكن هذه الشراكات من إتاحة المزيد من التعاون الفعّال وتبادل المعلومات.[8]

إضافة إلى الاستخدام السريع للتقنيات المبتكرة والناشئة مثل الذكاء الاصطناعي والتعلم الآلي، مع التركيز على حماية الذكاء الاصطناعي.[8]

إنشاء كتيبات إرشادات شاملة لتوحيد الإجراءات الحكومية عبر الدفاع والأمن الداخلي وتطبيق القانون والاستخبارات ووكالات الدولة. يمكن أن يؤدي هذا إلى توحيد إيجاد صيغة مشتركة وفعّالة لتوحيد الجهود القومية. [8]

وتشمل الميزات الرئيسية لأي هيكل رئيسي للدفاع الإلكتروني، جدران الحماية لتصفية حركة مرور الشبكة، وتشفير البيانات، وأدوات لمنع وكشف المتطفلين على الشبكة، والأمن المادي للمعدات والمرافق، وتدريب مستخدمي الشبكة ومراقبتهم.[1]

مما سبق يتضح أن الحرب الإلكترونية قدمت وستقدم بُعدًا جديدًا للحرب، قادرًا على تجاوز الخطوط الأمامية وإحداث الخراب في البنية التحتية التكنولوجية للعدو. لكنّها لا تفقد الحرب سمتها العنيفة، وإنما تظهر وجهًا جديدًا مختلفًا لحروب اليوم، والذي يثبت قدرة الإنسان على ابتداع واستخدام شتّى الوسائل للوصول إلى أهدافه.

المصادر:

1- britannica

2- rand

3- techopedia

4- britannica

5- fortinet

6- nordpass

7- bbc

8- rand

سعدنا بزيارتك، جميع مقالات الموقع هي ملك موقع الأكاديمية بوست ولا يحق لأي شخص أو جهة استخدامها دون الإشارة إليها كمصدر. تعمل إدارة الموقع على إدارة عملية كتابة المحتوى العلمي دون تدخل مباشر في أسلوب الكاتب، مما يحمل الكاتب المسؤولية عن مدى دقة وسلامة ما يكتب.

التعليقات :